Accéléromètres : nos données dans tous les sens

sur

L'accéléromètre fait partie de

ces mots que le marché de

la téléphonie portable a répandus comme des petits pains. Chaque utilisateur sait bien qu'il y en a un dans son téléphone portable, sans savoir véritablement comment il fonctionne, s'il est asservi ou non. Un chercheur de l'université de Stanford aurait mis en évidence qu'une nouvelle fois, c'est surtout nous qui sommes asservis. En effet, ces accéléromètres pourraient être utilisés comme des mouchards de première classe.

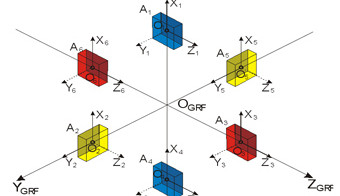

Théoriquement, un accéléromètre au repos n'est censé mesurer que

la gravitation : -1 ou 1 si l'appareil est posé sur son dos ou sa face. Hristo Bojinov et son équipe de recherche ont mis en évidence que

nos appareils fournissent des valeurs erronées comme -0,247650 et 1,463298. C'est à l'aide de ces erreurs « uniques » générées par l'accéléromètre de chaque téléphone qu'il serait possible d'identifier

un appareil parmi les autres et de créer une faille de sécurité à l'aide d'un simple script Java. Le fait que les données d'un accéléromètre soient accessibles à des applications Web sans avertissement ni approbation de l'utilisateur rend ce « cookie matériel » potentiellement incontrôlable.

Cette faille ne permettrait pas de s'introduire dans le téléphone directement, mais de recueillir toujours plus d'informations sur

nos agissements. Rappelons-nous l'expérimentation menée cette année par le MIT et le Georgia Institute Of Technology, qui montrait comment utiliser l'accéléromètre d'un smartphone pour enregistrer le texte tapé sur un clavier sans fil relié à un autre appareil.

La solution serait que les systèmes d'exploitation et navigateurs avertissent les utilisateurs lorsqu'un site Internet visité tente d'exploiter ces données générées par les accéléromètres. Vous êtes curieux de connaître les frasques de votre accéléromètre ?

Discussion (0 commentaire(s))