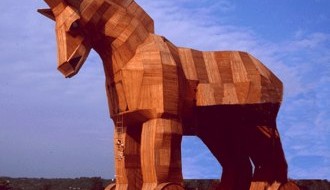

Botmaster : jockey pour cheval de Troie

sur

Les virus font encore régulièrement la une de l’actualité informatique, mais ils sont loin d’être les programmes favoris des pirates. La seule satisfaction (si l’on peut dire) que retire un pirate de la propagation d’un virus est la destruction, totale ou partielle, de données contenues sur les PC qu’il a infectés.

Les chevaux de Troie, ou troyens, sont des logiciels malveillants bien plus prisés. Rappelons en effet que, comme son homologue mythologique, le cheval de Troie est un logiciel qui infecte un PC tout en restant discret. Son but n’est pas la destruction de données mais l’ouverture de ports adéquats et la prise de contrôle à distance des machines contaminées.

Depuis son poste de contrôle, le « botmaster », c'est-à-dire « le maître des robots informatiques » comme il aime à se nommer, peut alors agir sur tous les PC où il a réussi à placer un cheval de Troie et s’en servir pour envoyer du pourriel, réaliser de l’hameçonnage (ou phishing) ou toute autre activité illicite de cet acabit.

Cette pratique n'est pas réservée à quelques jeunes hackers boutonneux en mal de reconnaissance informatique. Un « botmaster », si l’on en croit le géant des réseaux Cisco, peut gagner de 5000 à 10 000 $ par semaine pour peu qu’il dispose d’un réseau de PC zombies suffisamment étendu.

En dépit de la prolifération des antivirus et autres logiciels de sécurité, tout cela est bien réel. Un de ces jockeys pour cheval de Troie interrogé par Cisco a ainsi déclaré qu’il avait pu infecter plus de 10 000 PC sans passer par une quelconque faille de sécurité des logiciels installés sur ces machines. Il s’est juste contenté d’envoyer des courriels avec des liens de téléchargement pointant sur le cheval de Troie ; liens que les destinataires ont le plus souvent suivi sans aucune précaution…

Ce que vous ne feriez évidemment jamais. C'est pourquoi il n'y a d'ailleurs aucun lien à suivre au bas de cet article.

Discussion (0 commentaire(s))