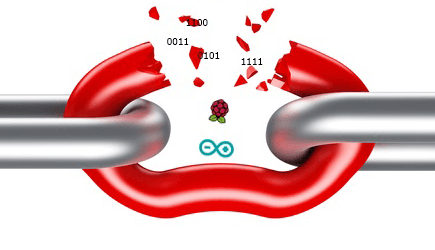

Raspberry, maillon faible des réseaux ?

27 octobre 2017

sur

sur

« Il fallait bien s’y attendre » … « Ça fait des années que je l’avais prévu ! » … « Il va falloir s’y faire ! » … « Ils l'ont bien cherché ! », autant de commentaires péremptoires que j’ai pu entendre de proches concernés par la technique après les récentes attaques de logiciels rançonneurs qui ont atteint (pour l’essentiel) des systèmes informatiques professionnels. Ce type de réaction se retrouve en général chez les ingénieurs qui ne semblent jamais étonnés ou scandalisés des capacités ou des inaptitudes d’un système puisque les spécifications sont censées tout prévoir, n'est-ce pas ?

Ces attaques ont été et seront toujours associées aux PC et consorts, ces systèmes que le consommateur lambda perçoit comme des « machins informatiques ». Ce qui vous amène en un instant à vous sentir inquiet à propos des deux ou trois portables et/ou ordinateurs de bureau que vous possédez vous-même. Il est légitime d'éprouver de la fierté d'avoir musclé ses cartes Raspberry Pi, BeagleBone ou Arduino avec tant d'options qu'elles ont tout d'un petit PC. Mais c’est au prix de devoir envisager le risque que ce système porte atteinte à vos données par le biais... d’un logiciel rançonneur en version embarquée.

Est-ce si improbable ? Peut-être pour les plates-formes d'amateurs éclairés que j'ai mentionnées plus haut. Pourtant je constate l’existence d’un nombre croissant de systèmes embarqués équipés d'options d'accès à distance servant aux diagnostics ou à l'extraction de données. L'incorporation d'un SoC ESP8266 si bon marché, et ô combien accessible, pour assurer une connexion Internet sur un système embarqué préexistant ouvre de fait la porte à tous les serveurs, PC ou smartphones connectés, ce qui fait de votre microcontrôleur une cible potentielle pour les pirates informatiques. Le danger ne vient pas nécessairement de tous ces méchants qui peuplent notre planète. En effet, les discrets codes d’amorçage (bootloader) permettent une programmation sur les réseaux de bus de données CAN ou Ethernet à partir d'un appareil supposé « inoffensif » installé sur site par un « développeur bienveillant ».

Et vous, qu'en pensez-vous ? Devons-nous envisager d'installer systématiquement des dispositifs de protection contre les logiciels rançonneurs sur nos systèmes équipés de microcontrôleurs ? Votre système embarqué, aussi puissant ou modeste soit-il, contient-il des données critiques ou se limite-t-il à faire clignoter une LED ou à extraire des bitcoins... pardon, je veux dire... des données.

N’hésitez pas nous dire ce que vous en pensez ci-dessous.

Ces attaques ont été et seront toujours associées aux PC et consorts, ces systèmes que le consommateur lambda perçoit comme des « machins informatiques ». Ce qui vous amène en un instant à vous sentir inquiet à propos des deux ou trois portables et/ou ordinateurs de bureau que vous possédez vous-même. Il est légitime d'éprouver de la fierté d'avoir musclé ses cartes Raspberry Pi, BeagleBone ou Arduino avec tant d'options qu'elles ont tout d'un petit PC. Mais c’est au prix de devoir envisager le risque que ce système porte atteinte à vos données par le biais... d’un logiciel rançonneur en version embarquée.

Est-ce si improbable ? Peut-être pour les plates-formes d'amateurs éclairés que j'ai mentionnées plus haut. Pourtant je constate l’existence d’un nombre croissant de systèmes embarqués équipés d'options d'accès à distance servant aux diagnostics ou à l'extraction de données. L'incorporation d'un SoC ESP8266 si bon marché, et ô combien accessible, pour assurer une connexion Internet sur un système embarqué préexistant ouvre de fait la porte à tous les serveurs, PC ou smartphones connectés, ce qui fait de votre microcontrôleur une cible potentielle pour les pirates informatiques. Le danger ne vient pas nécessairement de tous ces méchants qui peuplent notre planète. En effet, les discrets codes d’amorçage (bootloader) permettent une programmation sur les réseaux de bus de données CAN ou Ethernet à partir d'un appareil supposé « inoffensif » installé sur site par un « développeur bienveillant ».

Et vous, qu'en pensez-vous ? Devons-nous envisager d'installer systématiquement des dispositifs de protection contre les logiciels rançonneurs sur nos systèmes équipés de microcontrôleurs ? Votre système embarqué, aussi puissant ou modeste soit-il, contient-il des données critiques ou se limite-t-il à faire clignoter une LED ou à extraire des bitcoins... pardon, je veux dire... des données.

N’hésitez pas nous dire ce que vous en pensez ci-dessous.

Lire l'article complet

Hide full article

Au sujet de Jan Buiting

Jan Buiting (1958) touche à l’électronique sous ses formes les plus diverses depuis l’âge de 15 ans. Du côté des études, Jan a décroché jusqu’à présent une licence de radioamateur en classe F, une maîtrise de langue anglaise, un Tek Guru award, et différents c... >>

Discussion (2 commentaire(s))